El viernes 5 de agosto, un grupo de hackers tomó el control de la cuenta de iCloud del reportero de la revista de tecnología Wired , Mat Honan.

Con ello, limpiaron todos los dispositivos ligados a la cuenta (iPad, iPhone y Mackbook) y entraron a las cuentas de Google, Amazon y Twitter.

¿Cómo? Se hicieron pasar por Honan ante el servicio técnico de Apple y pidieron cambiar la clave de acceso a la nube. Resultado: la vida del reportero se volvió al revés por más de una semana.

Pocos días después, Steve Wozniak, cofundador de Apple, volvió a poner el dedo en la llaga, al externar su preocupación por “todo lo que sucede en la nube” y el riesgo al que se ve expuesto un usuario cuando cede el control de sus datos a un tercero.

“Creo que va a haber un montón de problemas horribles en los próximos cinco años”, señaló Wozniak”, de acuerdo con informaciones de la agencia AFP.

El cloud computing posee adversarios y seguidores. Hace dos años, la inseguridad natural de Internet y el manejo de los datos inquietaba a usuarios individuales y empresas.

En alza

La posibilidad de acceso de los datos desde cualquier dispositivo y lugar impulsa el salto a la nube, con servicios Gmail, Dropbox, Facebook y Flickr.

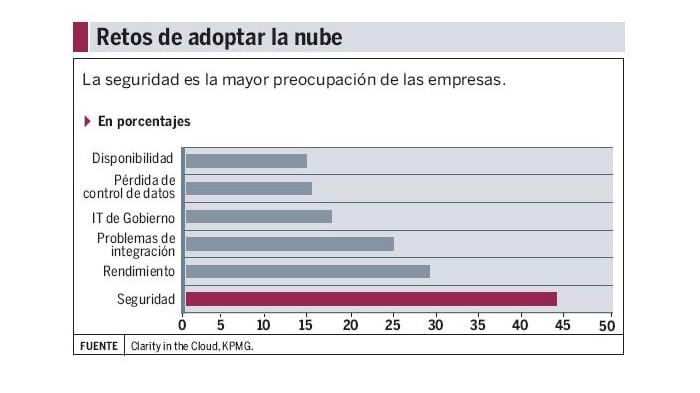

Además, las compañías son seducidas por una menor inversión en tecnología y recurso humano y la opción de crecer según la demanda. Un estudio de la consultora KPMG, del 2011, revela que el 81% de los negocios están planificando sus incursiones iniciales (a la nube), están en alguna etapa de experimentación o ya han implementado. También se confirmó que la seguridad es el mayor desafío al saltar a la nube.

Avances de la tecnología

Para Ramón Castillo, ingeniero de Websense, buena parte de estos retos de seguridad iniciales se han minimizando con el tiempo.

Castillo considera que la responsabilidad de muchos de los fallos de seguridad se pueden vincular con acciones de los mismos usuarios y de las compañías proveedoras del servicio, más que en aspectos tecnológicos.

Una debilidad que el mismo Honan reconoce y que obliga a proveedores como Apple y Amazon, en este caso, a replantearse la viabilidad de sus “procesos de seguridad infalibles”.

“Cuando tuve la opción de elegir entre la facilidad de uso y la seguridad, yo siempre tomé por el camino fácil”, señaló Honan en donde relató su experiencia, en la revista Wired .

Sus pecados: guardar la información de las tarjetas de crédito en las tiendas en línea donde regularmente compraba. No aplicar dos pasos para autenticar su identidad Google y Facebook. Carecer de cuentas de correos electrónicas secretas y dedicadas.

“Puedo tomar esas medidas ahora. Pero también sé que no importa qué medidas de seguridad tomé, pueden ser deshechas por factores fuera de mi control”, comentó el reportero en su blog.

Asunto de control

Ramón Castillo destacó que empresas proveedoras de nubes y usuarios disponen de herramientas para bajar riesgo.

Por ejemplo, hay mecanismos en el país que dan certeza de la validez de los sitios web.

Otro caso es la incertidumbre de la mezcla de los datos de un usuario con otro. “Existen certificaciones y auditorías para evitar este tipo de riesgos y minimizar el impacto, si se llegan a dar”, explicó Castillo.

En la actualidad, el área de operaciones de los data center debe cumplir con el estándar ITIL ( Information Technology Infrastructure Library), que asegura el seguimiento de procedimientos, tareas y listas de control.

Estas certificaciones aseguran niveles de seguridad mínimos, estrategias de recuperación, alta disponibilidad y continuidad del negocio.

No obstante, Rodrigo Calvo, de Symantec, señaló que existe una débil capacidad del personal para hacer cumplir las reglas.

“Un estudio realizado por Symantec (sobre cómo las firmas adoptan el cómputo en la nube) reveló que las organizaciones de tecnologías de la información no están del todo preparadas para migrar a la nube. Casi la mitad de los encuestados dijo que su personal carece de los conocimientos”, destacó Calvo.

Tendencia a la movilidad

El uso de smartphones , tabletas y laptops trae riesgos consigo. Una encuesta reciente sobre movilidad de Symantec encontró que el 41%de las entrevistados identificó a los dispositivos móviles como uno de los principales riesgos del área de tecnología.

Las preocupaciones incluyen pérdida o robo de aparatos, fuga de datos, acceso no autorizado a recursos corporativos e infecciones de malware hacia la red corporativa.

Roy Valenciano, profesor de Cenfotec, señaló que una buena práctica es la encriptación de los datos. Con ello, un tercero solo tendrá acceso a jeroglíficos, si carece de la llave de acceso.

Las empresas de seguridad también cuentan con sistemas que permiten borrar, de manera remota, la información sensible en un dispositivo móvil que ha sido raptado.

Lo que es claro, a pesar de la opinión de fanáticos y retractores, es que todos, de alguna manera ya estamos en la nube. Mat Honan reconoce su importancia y asegura que la nube fue “su pesadilla y salvación”, porque le permitió recuperar el control.

“No somos dueños de la seguridad de nuestra cuenta. A medida que más datos personales vivan la nube y en más lugares, tenemos que asegurarnos que aquellos en quienes confiamos tomaron medidas. Eso no está ocurriendo ahora. Y hasta que eso suceda, lo que me pasó a mí, le puede pasar a usted”, advirtió Honan.