Una de las formas más usuales para encontrar información de una marca es buscándola en redes sociales.

En Facebook, Instagram o Twitter se manejan datos como horarios, números de teléfono e incluso promociones, pero no crea todo lo que se encuentra en estos canales.

Datos de la firma Easy Solutions indican que existen más de 80 millones de perfiles falsos y que se encuentran a la libre en Internet.

El uso de logos, nombres, correos electrónicos, redes sociales e incluso comentarios y contenidos no autorizados son parte de las acciones que se realizan en los perfiles falsos con el fin de suplantar la identidad de la compañía y engañar a los usuarios.

LEA: Ciberdelincuentes se alimentan de las redes sociales

David López, director de ventas para Latinoamérica de Easy Solutions, explicó que no existen sistemas de validación de identidad a la hora de abrir perfiles y esto facilita la falsificación de marcas conocidas.

"A los cibercriminales les resulta más fácil hacer que sus víctimas divulguen información sensible que hackear nombres de usuario y contraseñas. Esa es la razón principal por la que estafas a través de redes sociales, aplicaciones móviles y anuncios en motores de búsqueda están en aumento", señaló López.

Este tipo de estafas están basadas en la ingeniería social, la cual consiste en emplear varias técnicas para hacer que los usuarios desprevenidos revelen datos confidenciales, lancen ataques de malware inconscientemente o abran enlaces a sitios infectados.

En acción

La firma Easy Solutiones le brindó a EF unos ejemplos de perfiles falsos y en los que se muestran el modo de operar de los ciberdelincuentes.

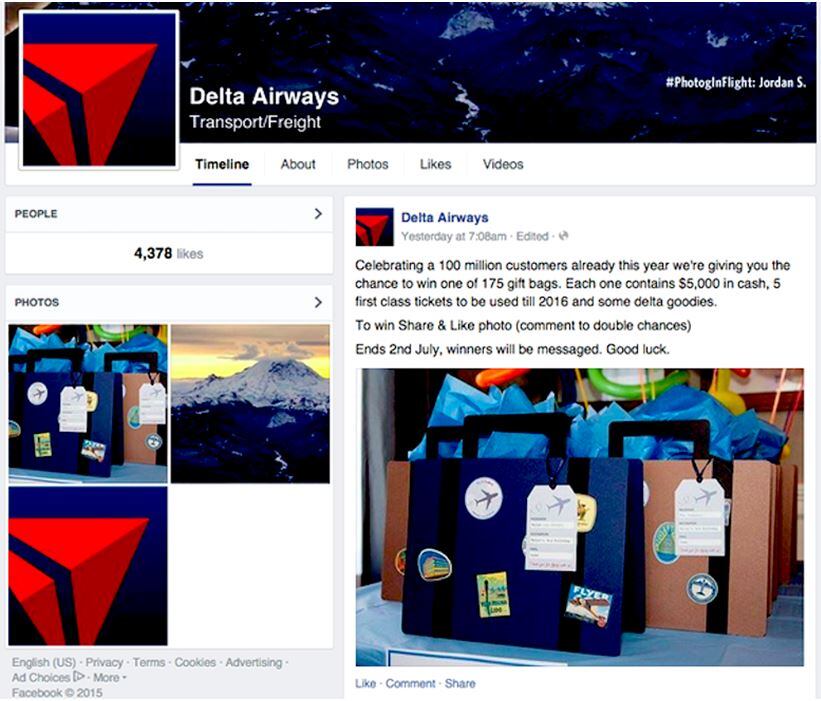

La cuenta Delta Airways fue suplantada en Facebook y le abrió el paso para que un estafador ofreciera tiquetes en primera clase y bolsas de dinero. ¿Muy bueno para ser cierto?

Las falsas promociones también son bastante empleadas, ya que invitan a los usuarios de redes sociales a aprovechar ofertas y descuentos a cambio de que llenen formularios en los cuales se expone gran cantidad de datos personales.

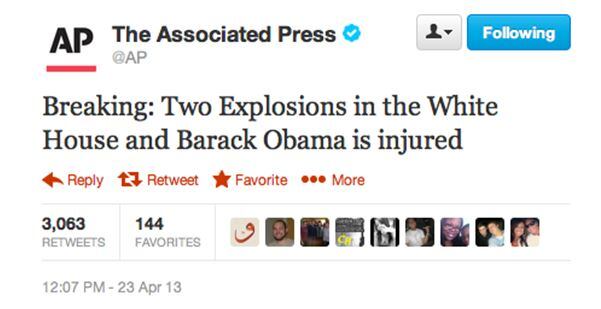

El hackeo de cuentas de Twitter es otra forma de atacar a las compañías. Dado que la plataforma se especializa en ofrecer información rápidamente, las organizaciones necesitan poder combatir el abuso con rapidez de manera que la desinformación acerca de una compañía o inconveniente no se propague.

Así sucedió cuando alguien hackeó la cuenta de Twitter de The Associated Press. Los hackers enviaron un tweet falso sobre explosiones en la Casa Blanca que hirieron al Presidente Barack Obama a los cerca de dos millones de seguidores de esta cuenta. Este fue un golpe sensible para la marca.

Datos de Easy Solutions indican que el 83% de las organizaciones víctimas de incidentes de fraude han experimentado desde serios problemas regulatorios hasta la pérdida de clientes, de reputación o incluso de productividad.

El abuso de marcas también puede tener un impacto financiero directo. Solamente los incidentes de compromiso de cuentas corporativas de email resultaron en pérdidas cercanas a los $3.100 millones.

Tome las previsiones

No siempre crea lo que ve en Internet, y tome en cuenta las siguientes consideraciones:

1. Desconfíe de los correos electrónicos no solicitados, especialmente de aquellos que piden datos o transferencias de fondos.

2. Descargue aplicaciones solamente desde las tiendas autorizadas.

3. No ingrese a sitios web desde enlaces en redes sociales o correos. Mejor ingrese la dirección URL por su propia cuenta.

4. Siempre verifique que un sitio web, un perfil en redes sociales, un email o una aplicación que invitan a entregar datos, sean provenientes de quienes dicen ser.

Por el lado de las empresas es importante que cuenten con un enfoque holístico dentro de una estrategia de protección de amenazas digitales.

1. Siempre monitoree las plataformas de redes sociales, incluso si su organización no tiene una cuenta en cierta plataforma.

2. De a conocer la importancia de permanecer atento y eduque a los usuarios con simples pero efectivas instrucciones que los prevendrán de fraudes.

3. Encuentre una solución tecnológica que ofrezca una efectiva detección de phishing.

4. Asegúrese de que los cibercriminales no estén utilizando el nombre o logo de su compañía para crear aplicaciones no autorizadas que puedan ser peligrosas.

"Sea proactivo con respecto a la protección de su marca contra abusos al armar a su negocio con la capacidad de desactivar ataques y suplantaciones por redes sociales y monitoree los dominios y anuncios de motores de búsqueda", concluyó López.